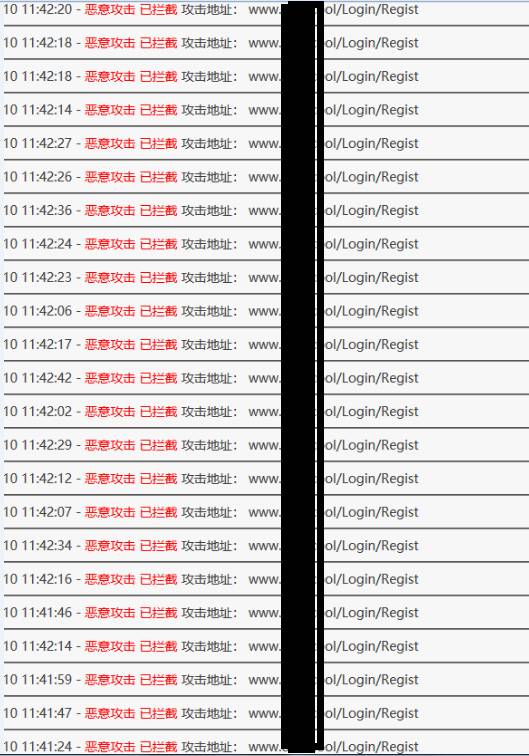

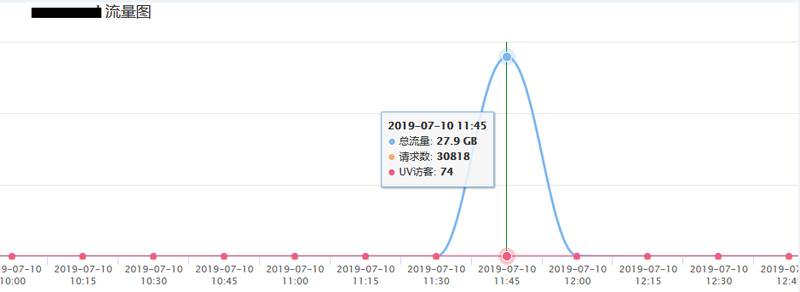

2019年7月10号11点30分左右,我司立体式WAF防火墙系统旗下某客户遭受到大流量的DDOS攻击及CC攻击。 事件处理过程: 11点30分左右小蚁部署在机房的异常流量监测系统在捕获到此立体式ddos防御系统用户被大量攻击流量之后,异常流量牵引系统自动牵引到小蚁大全国100多流量DDOS清洗设备上,11:45分攻击流量在27.9G,攻击见无效果,攻击者改用各种CC,到12点均无效果后,无奈停止了攻击。

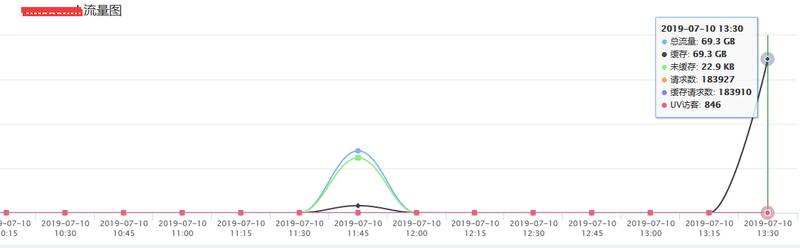

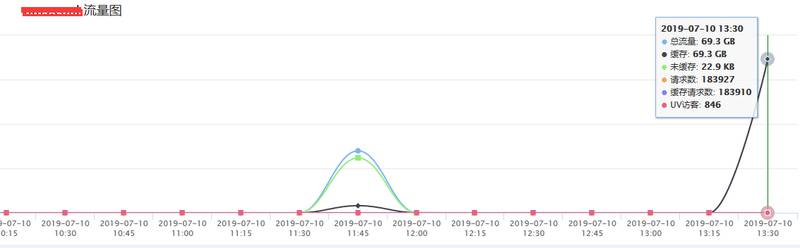

经过短时间的蓄力,黑客于13:15再次展开新一轮的攻击,并在13:45时达到顶峰!但这可惜这一波攻击仍旧悉数被小蚁拦截。

经过短时间的蓄力,黑客于13:15再次展开新一轮的攻击,并在13:45时达到顶峰!但这可惜这一波攻击仍旧悉数被小蚁拦截。

13:50改为变异CC.立即开启拦截规则,同时通过抓包观察攻击,发现都是通过443端口(HTTPS)进入的流量,我司值班人员再次开启防HTTPS专用策略,最终实现完全拦截!统计发现,此次CC攻击峰值连接数达到每秒88.29万,且我司填补了目前防御市场上同行对443(HTTPS)证书加密的CC攻击没有特别有效的防护手段的空白!

13:50改为变异CC.立即开启拦截规则,同时通过抓包观察攻击,发现都是通过443端口(HTTPS)进入的流量,我司值班人员再次开启防HTTPS专用策略,最终实现完全拦截!统计发现,此次CC攻击峰值连接数达到每秒88.29万,且我司填补了目前防御市场上同行对443(HTTPS)证书加密的CC攻击没有特别有效的防护手段的空白!

通过强大的吞吐能力加上核心扛DDOS设备的流量清洗封包处理之后,成功拦截住了此次大型流量攻击!期间对客户无任何影响!有效阻止大流量DDOS攻击前提下确保了业务持续性;统计发现此次攻击流量达到303G且为SYN_FLOOD小包攻击。因客户启用的900G防御,所以攻击持续了一小时打不下。 经过咨询客户得知,客户期间有多次使用过多家公司产品,均有出现业务不时中断,客户访问异常等情况,小蚁有效解决了客户所遇到的问题,对此客户也认可了小蚁的产品性能以及紧急情况的应对能力!

通过强大的吞吐能力加上核心扛DDOS设备的流量清洗封包处理之后,成功拦截住了此次大型流量攻击!期间对客户无任何影响!有效阻止大流量DDOS攻击前提下确保了业务持续性;统计发现此次攻击流量达到303G且为SYN_FLOOD小包攻击。因客户启用的900G防御,所以攻击持续了一小时打不下。 经过咨询客户得知,客户期间有多次使用过多家公司产品,均有出现业务不时中断,客户访问异常等情况,小蚁有效解决了客户所遇到的问题,对此客户也认可了小蚁的产品性能以及紧急情况的应对能力!

|

/1

/1